¿Qué es Tor? ¿Qué tiene que ver con la deep web? ¿Es para cosas ilegales? En un mundo dominado por Google, cualquier alternativa parece extraña. Pero existe un navegador que garantiza un nivel de seguridad mucho mayor. Se llama Tor y sobre él hay muchos mitos que desmontar. Vamos a ver cómo navegar seguro con Tor.

Hoy traigo un asunto que muchos consideran conspiranoico. Para empezar, déjame decirte que no te quiero convencer de que uses TOR o de que no lo uses. Pero no está de más informarse, conocer nuestras opciones y nuestros derechos para navegar con seguridad y al margen de «mirones».

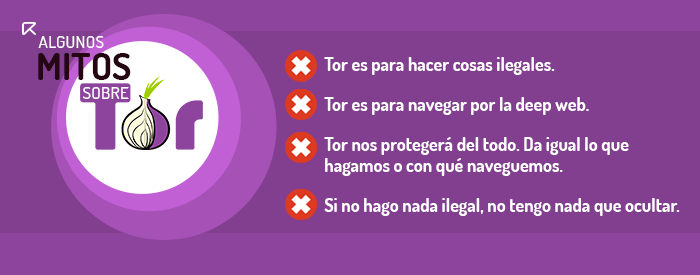

Lo sé, la mayoría de veces que has oído hablar de TOR, ha salido a la palestra la «deep web» y actividades muy turbias a las que nadie querría asociarse. Pero la desinformación en medios tradicionales con todo lo relativo a Internet, es frecuente. Así que tranquilo, TOR no tiene nada de ilegal, ni siquiera es una zona gris. Al revés, es la navegación habitual sin filtros la que está jugando peligrosamente con tu derecho a la intimidad, algo ante lo que ninguna autoridad te va a defender.

Hoy vamos a hablar de:

¿Para qué quiero TOR si no tengo nada que ocultar?

La típica pregunta. Suena hasta lógico, pero vamos a formularla al revés: ¿por qué tengo que prescindir de mi privacidad y seguridad al navegar por Internet? Usar TOR no quiere decir que tengas nada que ocultar, sólo que quieres proteger tu intimidad y la de quienes te rodean. Aquí algunos motivos que podrían llevarte a usarlo:

- Porque no quieres que los proveedores de Internet comercien con tus datos de navegación.

- Porque no deseas confiar tu privacidad a grandes corporaciones y prefieres controlarla tú mismo.

- Porque quieres estar a salvo de ataques de hackers, phisers y demás fauna.

- Para proteger a tus hijos cuya actividad está comprometida por su IP, pudiendo llegar a ser localizados físicamente.

- Por si buscas temas que sean controvertidos en tu país o en el que te encuentres. Asuntos políticos, de religión o de sexualidad, podrían ser comprometidos o estar censurados en ciertas partes del mundo.

- Porque no quieres que te vigilen. Aunque visites webs muy comunes, si alguien monitoriza toda tu actividad online y realiza conexiones, tu intimidad podría verse en un aprieto. Te sorprenderías de lo que se puede saber de tu vida sólo por tu comportamiento en Internet.

Por último y para que quede claro del todo, usar Tor no es entrar en la deep web ni en páginas sospechosas. Tú vas a seguir navegando por la misma Internet que has navegado siempre. De hecho, si quieres entrar en ese submundo, tienes que currártelo bastante, no vas a acabar ahí por equivocación, descuida. No, no existe un botón de «modo deep web on» 🕵

En resumen, puedes seguir haciendo tu vida normal en Internet, navegando por webs normales, enviando mails a gente normal, posteando en sitios normales, etc. Pero sin que multinacionales, gobiernos o ciberdelincuentes registren esa actividad. ¿A que no te gustaría tener escuchas en tu teléfono? Entonces, ¿por qué deberías aceptarlas en tu entorno online?

¿Para qué tener privacidad si no tienes nada que esconder? 😉

Cómo funciona TOR

El funcionamiento de TOR es, a grandes rasgos, el siguiente: cada mensaje que nuestro ordenador envía, es reenviado y cifrado de forma aleatoria a través de una serie de nodos (ordenadores). De este modo se consigue un cifrado seguro que fragmenta y codifica nuestra comunicación haciendo muy complicado interceptarla y descifrarla. De ahí viene la idea de la cebolla (TOR = The Onion Router) y las capas; nuestra actividad online pasa por una serie de filtros que ocultan el rastro.

Pese a lo complicado que pueda sonar, está diseñado para que lo use cualquiera. Su instalación y su puesta en marcha es sencilla y para nada es «cosa de hackers».

Como con cualquier programa, entras en su web y descargas la versión que corresponda a tu sistema operativo. Lo ejecutas, eliges la carpeta de instalación y finalmente te preguntará si tu red es normal (la típica conexión casera) o necesitamos configurar un proxy. Si tenemos una red doméstica normal, ya estaremos listos para navegar seguro con TOR.

Tanto antes como después de la instalación, TOR te ofrece algunos consejos para mejorar tus hábitos de seguridad que harán más eficaz su uso. Estos son:

- Usar el navegador TOR. Hemos de tener en cuenta que tenemos que usar el navegador TOR si queremos conectarnos de forma segura. TOR no es un cortafuegos, no protege nuestro ordenador, sólo codifica la navegación a través de su propio navegador, basado en Firefox.

- No usar TOR con sitios de Torrents, porque no suelen obedecer los protocolos de seguridad y revelan nuestra IP de forma directa.

- No instalar plugins de navegador, especialmente los de tipo multimedia (flash, quicktime, etc).

- Usar las versiones seguras (https:) de las webs o forzarlas con HTTPS Everywhere

- No abrir documentos descargados estando «online». Especialmente documentos tipo DOC y PDF pueden delatar nuestra IP por medio de sus enlaces.

- Tor protege tus comunicaciones pero no oculta el propio uso de TOR. Si quieres evitar que esto se detecte, puedes utilizar conexiones-puente.

Además, al iniciar TOR te sugiere una forma de buscar que poco tiene que ver con Google. Porque sí, Google ofrece muchos servicios molones, pero sabe hasta por dónde se te rompen los calzoncillos. Se trata de Disconnect Search un servicio que se comunica con buscadores, de manera prioritaria Duck Duck Go, para asegurarse de que tu actividad no sea monitorizada.

Siguiendo estas pautas obtendremos una seguridad no perfecta pero sí muy elevada.

Hay sin embargo dos inconvenientes. Son cosas que tenemos que sacrificar si queremos navegar seguro con TOR.

- Adiós al Flash y al Javascript. Estas tecnologías pueden comprometer nuestra seguridad. Tor prescinde de ellas por defecto, aunque podemos permitirlas bajo nuestra responsabilidad.

- Velocidad mermada. El ya explicado proceso por el que Tor hace seguras nuestras comunicaciones, deriva en cierta ralentización de la carga.

Tor no es la panacea de tu seguridad

TOR camufla tu actividad online a través de su navegador. Pero no hay que confundir este concepto. Si tú abres en el navegador de TOR tu cuenta de Facebook o de Gmail, dichos servicios siguen rastreando tu actividad en esas redes puesto que estás logueado en ellas. Es de cajón, pero conviene tenerlo claro.

Además, existen otras muchas dimensiones dentro de la seguridad online que TOR no cubre. Si utilizas un servicio de mensajería como Whatsapp y te preocupa la seguridad, puedes considerar pasarte a Telegram o incluso a Signal. Otro aspecto del que ya hemos hablado es del de mantener un sistema de contraseñas seguras o controlarlas todas desde un gestor de contraseñas. Vamos, que no todo es poner TOR y a correr.

En cualquier caso el debate está ahí. Usarlo, no usarlo o usarlo para los temas más sensibles (por ejemplo, tal vez no te gustaría que una consulta sobre salud fuera registrada) está en manos de cada cual.

Personalmente lo que me parece alarmante es la desinformación acerca de TOR. A partir de saber para lo que sirve, la decisión es libre: habrá quien no se moleste y quien no quiera ser monitorizado, ya sea por motivos comerciales o de espionaje gubernamental. Estos últimos pueden navegar seguro con TOR, una de las mejores y más sencillas herramientas para proteger tu privacidad online.